Los documentos de imagen emplean múltiples formatos de fichero. Los más comunes son: TIFF, JPEG, PSD y RAW. Cada uno de estos formatos, tiene sus propias reglas sobre cómo almacenar los metadatos asociados.

Existen a su vez múltiples estándares y formatos de metadatos que permiten incluir datos informativos en las imágenes digitales. Cada uno de ellos especifica cómo se deben almacenar, ordenar y codificar los metadatos, así como la agrupación semántica que define la representación de los metadatos (por ejemplo, cadenas de caracteres, números, arrays, etc.).

Algunos metadatos son de sólo lectura, mientras que otros pueden ser modificados por el usuario. Algunos metadatos son implementados por un único estándar, mientras que otros (por ejemplo, el Copyright) son implementados por varios estándares, utilizando una semántica parecida, pero con sutiles diferencias.

1. Tipos de Metadatos

Los principales estándares que existen para la definición de metadatos en las imágenes digitales son: EXIF, IPTC y XPM.

- EXIF – Exchangeable Image File Format.

EXIF es el formato de metadatos más utilizado por las cámaras digitales. Define una serie de etiquetas (tags), que describen las características de la cámara (fabricante, modelo, software, etc.), y su configuración en el momento de captura de la imagen. Los metadatos EXIF también contienen las coordenadas de localización en caso de que la cámara disponga de GPS, así como otros metadatos descriptivos como título, autor, copyright, etc.

- IPTC – International Press Telecommunication Council.

IPTC es un consorcio formado por las principales agencias de noticias y empresas de comunicación. En IPTC las organizaciones de la industria periodística desarrollan y mantienen estándares técnicos, para mejorar y homogeneizar el intercambio de noticias entre las agencias del mundo.

- XMP – Extensible Metadata Platform.

XMP es un estándar que define un modelo para la creación y procesamiento de metadatos, basado en etiquetas XML. Este modelo utiliza un esquema de metadatos para almacenar propiedades básicas, y otro para que cada dispositivo o aplicación pueda almacenar su propia información. De este modo, cada aplicación podrá usar este método común para capturar y compartir sus metadatos.

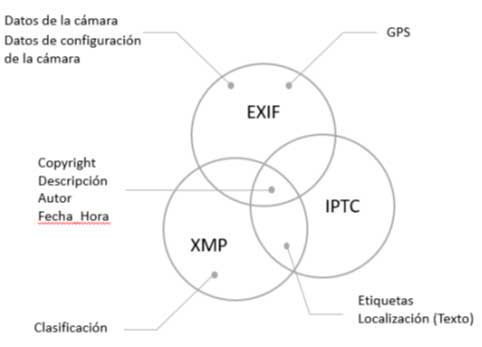

Algunos tipos de metadatos, son creados y utilizados en exclusiva por alguno de los estándares. En cambio, otros tipos de metadatos son implementados por más de un estándar.

La siguiente figura y la siguiente tabla, muestran metadatos compartidos en los tres estándares y metadatos usados en exclusiva por alguno de ellos.

Las últimas versiones de XPM ya permiten mapear casi todos los metadatos EXIF e IPTC.

2. Metadatos y Ciberseguridad

El primer objetivo de un atacante es acceder a los sistemas de su víctima, para ello, la extracción y análisis de estos metadatos son una de las tareas previas de cualquier atacante que quiera acceder a los sistemas. Con ello se facilita entre otras, la tarea de descubrimiento de contraseñas (utilizando métodos como ataques de diccionario, de fuerza bruta,…), o para realizar ataques de ingeniería social, o incluso para, en base a las versiones de software detectadas saber que Exploit utilizar para la explotación de vulnerabilidades.

Por este motivo, se debe de tener mucha precaución a la hora de publicar en la página web corporativa, imágenes con metadatos, que de manera individual aparentemente no representan un gran riesgo, pero que si se analizan de forma conjunta pueden representar una seria vulnerabilidad para los sistemas de la organización.

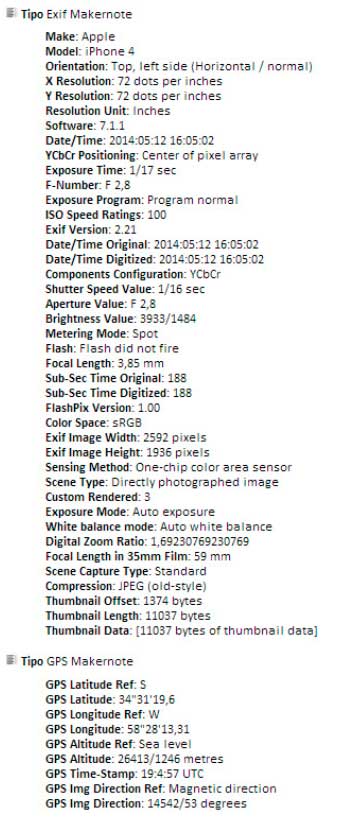

A continuación se muestran los metadatos de una simple fotografía, y cómo a través de estos se puede obtener información muy útil para realizar un ciberataque.

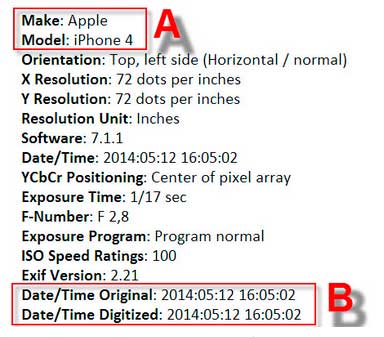

Entre muchos otros datos se puede advertir, en primer lugar, la marca y el modelo del dispositivo con el que fue tomada la fotografía, y en segundo lugar, la fecha y hora exactas.

La siguiente captura lo muestra en detalle:

Este tipo de información podría parecer simple y poco sensible, pero podría simplificarle las cosas a un atacante, ya que al saber el tipo de dispositivo que usa su posible víctima, podrá buscar los exploits adecuados, por ejemplo. En la captura anterior también puede observarse la versión de sistema operativo, lo cual lo conducirá a saber qué vulnerabilidades podrían afectar al equipo.

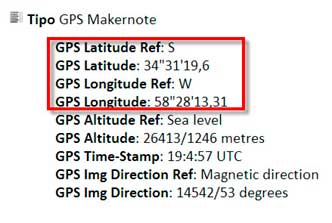

Sin embargo, la información más sensible en este caso es la ubicación geográfica, que revela la ubicación exacta del usuario:

Teniendo en cuenta la amplia conectividad móvil disponible hoy en día, es frecuente que las personas se saquen fotos estando de vacaciones y las suban a las redes sociales. Con esta información de GPS, un cibercriminal podría saber que quien tomó la foto está fuera de su casa.

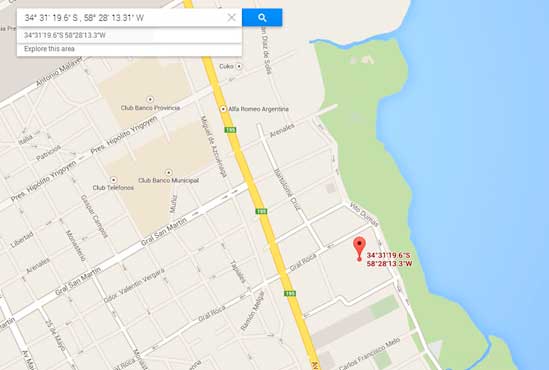

Aprovechando los servicios gratuitos disponibles en Internet, como por ejemplo Google Maps, se pueden colocar las coordenadas para encontrar la ubicación en un mapa, como se muestra a continuación:

Podemos concluir entonces que los archivos subidos a la nube pueden decir más de lo que se ve a simple vista. Este tipo de fuga de información puede evitarse usando cualquiera de las aplicaciones que MetaClean pone a su disposición.

MetaClean Control es una potente herramienta para buscar, borrar y editar los metadatos de documentos Microsoft Office (Word, Excel, PowerPoint y Visio), Open/Libre Office (Documentos de texto, Hojas de cálculo y Presentaciones), PDF y Ficheros de Imágenes, Audio y Vídeo (más de 100 tipos de ficheros diferentes).

MetaClean es una aplicación que se instala de forma sencilla tanto en arquitectura de Servidor como en PC u Ordenador Portátil, su funcionamiento es muy simple e intuitivo y no requiere conexión a internet para su funcionamiento por lo que es ideal para entornos aislados.

REFERENCIAS